Categoría: Informatica

Google+ en Youtube, la catástrofe

Durante la semana algo molestó a miles, Google decidió que era buena idea dar un paso más en su plan por "Googlepusizar" al mundo. En una desesperada movida por hacer que alguien utilice su "red social" Google+ compulsivamente obligaron a todos los usuarios de Youtube a sólo poder comentar con una cuenta de esta red.

Todos tienen una cuenta forzada pero casi nadie utiliza Google+, si lo vemos desde el lado del público masivo, no es Facebook, no es Twitter, pero sin embargo un grupo cada vez más numeroso lo utilizamos. Si, soy uno de esos extraños bichos que aprovecha algunas ventajas de la herramienta por sobre otras redes sociales, pero mi uso fue plenamente voluntario, nadie me obligó.

Y eso es lo que obviamente está fallando aquí, el cambio compulsivo, la insistencia a alguien por algo que ya te hizo saber que no quiere y el poder de la negación de las mentes detrás de Google+, el resultado... violatorio.

Usando SSH desde una red cerrada

NERD POST ALERT

No todos los ámbitos laborales tienen proxys tan sensibles. La mayoría suele ser "Tenés todo libre", "Tenés todo libre y te bloqueo el P2P" o "Te bloqueo todo y divertite con la web de la intranet de la empresa, hecha con Front Page por el sobrino de la hermana de mi cuñado".

En cambio, otros tenemos la condenada suerte de tener un proxy bien armado que filtra muchas cosas. Entre ellas todo lo referido a SSH: puerto (22) o por filtrado de paquetes.

Esto provoca que por más que cambiemos el puerto (si tenemos la suerte de acertar alguno al azar que este abierto), el proxy lo va a rechazar porque la peticion es SSH.

Yo necesitaba conectarme a la Raspberry de casa para poder divertirme desde el trabajo en los tiempos libres y adelantar algún que otro proyecto hogareño.

La solución?

1) Rápida y menos segura: usar algún servicio SSH web based, súper inseguro que vaya a saber uno por donde pasan nuestros datos.

2) Rápida, mas segura y mas divertida: Montar mi propio servidor SSH Web Based.

A continuación la respuesta...

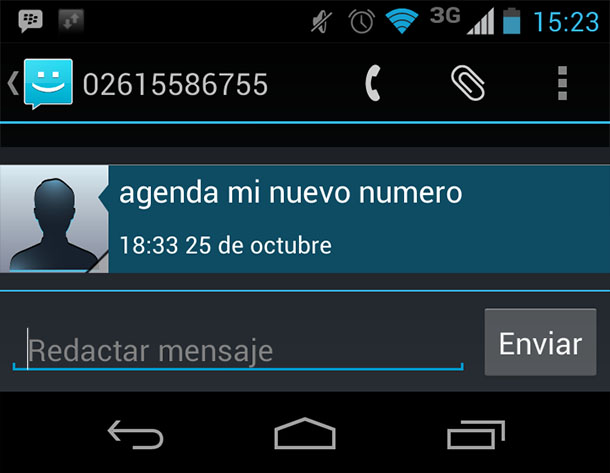

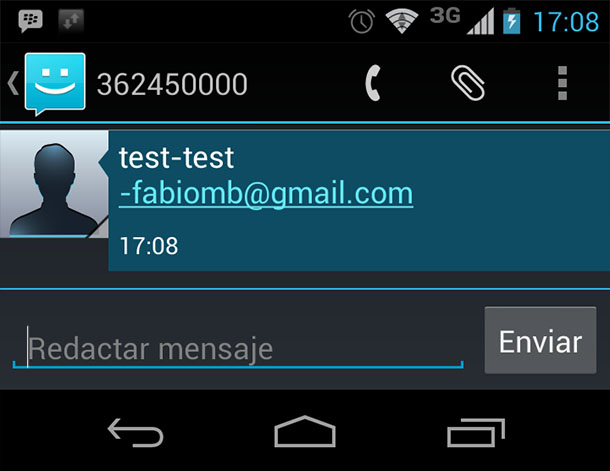

Esos SMS raros que te llegan de un desconocido de otra región

La semana pasada me había pasado a mí, un SMS desde un celular desconocido, un 02615586755 que jamás registré porque no tengo a ningún amigo ni familiar en Mendoza. Una simple consulta por Twitter y éramos decenas, varios enlaces y pasamos a ser cientos los que recibimos mensajes parecidos.

Me pregunté ¿Es posible? y si, obvio que lo es, hace mucho tiempo los proveedores de telefonía ofrecían la posibilidad de enviar un e-mail a un teléfono y que éste llegue como SMS, si bien eso ya casi ni existe seguramente hay alguna API para conectar un mundo con el otro, email a sms o directamente el SMS vía web.

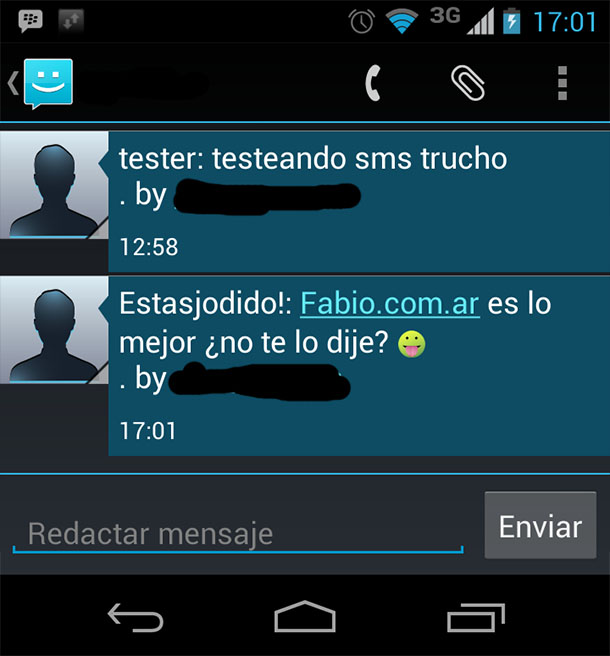

Hoy probé justamente uno de estos sistemas que prometen SMS vía web y funcionó perfectamente, pude enviarme un "spam" sencillo desde una página web sin problemas. Sin registro, sin dejar ningún dato, podría dejar una amenaza desde esa web a una persona que quiero intimidar, una extorsión, lo que sea, funciona perfectamente bien.

Pero he aquí que no parecía ser esta la forma, porque en el caso de los envíos vía web quedaban registrados con un número como los del 2020, no con característica de región ni nada parecido. También busqué si existía alguna API para hacerlo, pues bien, hay una en Google Code para Movistar de España, la interfaz llamada OpenSMS permite conectarse desde cualquier script y enviarle SMS a cualquier cliente de la empresa.

Pero ¿Hay algo Argentino? Bueno, allá por 2007 yo había escrito un post al respecto ya que por esos tiempos los proveedores tenían sus gateways para recepción de mensajes de emails como SMS y, para mi sorpresa ¡Siguen funcionando!

Ahora bien, sigue sin ser con una característica y celular propio, esto me da la idea de que efectivamente estos SMS salen de celulares y/o SIMs conectadas a una PC y desde allí envío masivo a listas de teléfonos hasta embocar a alguno.

En los casos de las APIs es más fácil controlar la cantidad de mensajes indebidos enviados, también se puede poner cualquier filtro anti-spam, pero son canales que siguen abiertos, me llama mucho la atención y no se que "cupo" tienen para bloquear mensajes, si se cierran solos cuando reciben spam, pero esto es fácil de vencer, sólo necesitás enviar unos pocos constantemente durante todo el día y desde remitentes falsos rotativos (el protocolo SMTP no es precisamente seguro), así que es un lindo hueco.

Lo otro interesante es cómo lograron mandar spam desde celulares, seguramente con contrato por tarjeta, y que no exista ni una investigación de la CNC al respecto, tiende a la estafa y el secuestro virtual, no es un tema menor.

Consejo: si no conocés el remitente y no da su nombre en el SMS, borralo, no existe. Si es alguien que te conoce que te llame y si no lo hace, es un forro

La caída de Sourceforge, incorporando crapware en las descargas

Es una pena que uno de los mejores repositorios de proyectos Open Source se haya convertido en una cloaca con software lleno de "crapware", "adware" y esas barritas odiosas por las que ya critiqué a Babylon Search hace no mucho tiempo.

Sourceforge es hace un tiempo una empresa perteneciente a Dice Holdings, su objetivo era almacenar proyectos Open Source y proveer una base de descarga para código fuente y ejecutables de miles de millones de programas, un sitio genial durante la década pasada pero que poco a poco fue declinando. Por un lado los proyectos pudieron pagar sus propios hostings al tener menores costos, pero por otra parte surgieron alternativas.

En un punto decidieron hacerlo "rentable" y la publicidad invadió las descargas, okey, aceptable, no era demasiado grave. Luego la publicidad pasó a ser falsa-publicidad con enormes botones de "Descargue" verdes y el link verdadero en un tamaño ínfimo. Pero el último paso en esta infamia fue el menos esperado por la comunidad de Software Libre: installers.

Los instaladores falsos se interponen entre el software que estás pretendiendo descargar y tu PC, básicamente instalan cosas que NO querés engañándote malintencionadamente, te instalan barras, te definen otros buscadores, otra página por defecto, infectan tu equipo, lo dejan casi como una máquina boba.

Ya hablamos de este tema antes y de cómo algunos consideramos que esto debería ser legislado como ilegal ya que no hay mucha diferencia entre esta práctica supuestamente "legal y voluntaria" y la instalación de troyanos o malware por izquierda, la línea es difusa.

A continuación les cuento más en detalle qué hace y cómo reemplazarlo...

El dilema moral de TOR y el Silk Road

Hace ya mucho tiempo que venía pensando en escribir algo sobre la Deep Web, la red TOR y el lado oculto de Internet pero aprovecho que sucedió algo importante como para tener un pie sobre el tema.

Para aquellos que no saben de qué se trata todo esto, haré una explicación breve, la red TOR sirve para conectarse entre personas o sitios sin que se pueda identificar qué estás haciendo. No es que oculte el hecho de que uses TOR, pero al menos, en teoría, no pueden ver lo que hacés pero si saber que "estás ahí". Para muchos disidentes en países con gobiernos totalitarios esto es un crimen menor y no los condena.

Pero una herramienta que facilita el anonimato y la vida a los disidentes políticos obviamente puede ser usada para fines totalmente distintos, aquí es donde la Deep Web se transforma en algo mucho más turbio de lo esperado y con ninguno de los componentes libertarios que dice tener, les explico un poco a continuación.

Propaganda política y blogs

¿Viste los banners de partidos políticos en casi todos los sitios? pues bien, no los cobra el blogger, los cobra Google.

Este es un aviso a los que creen que un blog o un portal o un foro está siendo financiado por un partido político, si bien pasa cada tanto, el chiquitaje no recibe parte de la tajada, es Google el que lo hace.

La mayoría de los blogs trataron de sobrevivir utilizando el sistema de Google Adsense, algo que puede llegar a reportar algunos centavos, pero este sistema sólo paga por click y eso no es precisamente rendidor hoy en día cuando nadie hace click. Pero claro, uno se reserva ese cuadradito de 300x250 para cuando un buen anunciante aparezca, el tema es que al darle de comer a Google estos anunciantes no van a aparecer demasiado porque les es mucho más fácil contactar al gigante que a cada blog. (tema para un enorme y largo post sobre mi negocio

Pero he aquí que dichos espacios sirven para mostrar anuncios aunque nadie haga click, vos no ganás un centavo, lo gana Google, normalmente no es un problema, son productos y servicios con los que uno se podría ver asociado sin que moleste y hasta dandote cierta "chapa" porque son interesantes y tienen buena imagen, cada tanto alguien les da click. A los que nunca nadie les da click es a los de Política y estos han copado TODO el stock de impresiones para estas fechas.

¿Que hacer? bueno, hay varias formas de lidiar con esto, una es volar de una buena vez a Google Adsense ya que no reporta beneficio alguno para la mayoría y le estamos regalando nuestro stock de impresiones hace años, es muy sano y no tenés que lidiar con su draconiano e injusto sistema de penalización sin causa justa (ni derecho a la defensa), ese juzgado dictatorial armado con algoritmos mal escritos y que no entienden nuestro idioma siquiera.

Otra forma es ir persiguiendo cada uno de los "anunciantes indeseados" y bloquearlos, si todavía querés conservar Adsense (mantengo un par de banners aquí y otro par en Tecnogeek.com) y esto se puede hacer de dos formas.

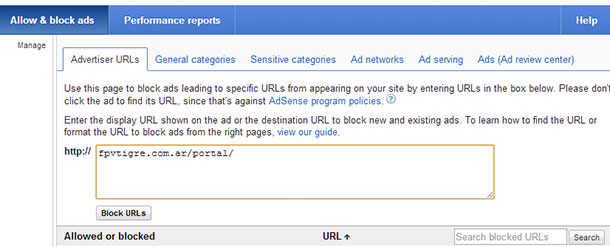

La primera, bloquear la URL directa, si sabés a donde apunta un banner, listo, lo incluís aquí, también lo he hecho con anunciantes que me decían "no tenemos dinero para pauta digital" y luego aparecía su banner. Minga, les bloqueé todas las urls por grasas y mentirosos:

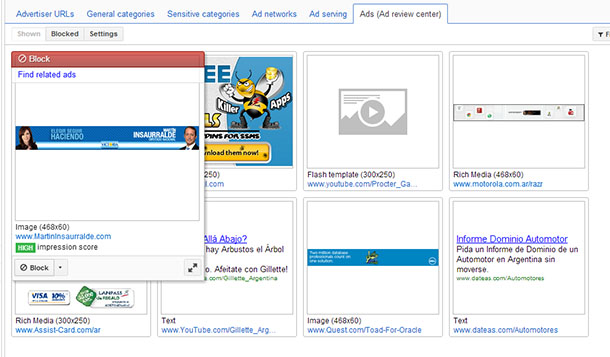

La segunda forma es ir mirando cada anunciante que se está mostrando en tu blog, en el Ad review center podés marcar y bloquear cuanto anuncio no te guste, lo hago cada tanto cuando aparece algún manochanta a vender basura, o cosas villeras o algo así:

La razón de hacer esto es que aun bloqueando por categorías los anuncios van a aparecer igual, la razón es simple, Google le permite a los anunciantes políticos saltarse las reglas y no catalogar sus anuncios en "Política" (categoría que he bloqueado hace años) porque ¿Para que se van a perder el negocio? Google Argentina sólo trabaja en la parte de anuncios, su única operación en el país es vender Adwords, ¿que corno les importa la calidad de su sistema? nada.

Y como a ellos les importa un cuerno, ya tenés las opciones, usar sus propias herramientas para bloquear todo o pasar al nivel más sano de simplemente quitar todos los banners de google de tus sitios y empezar a vender tu stock por tu cuenta, aunque sabemos que eso tampoco paga demasiado, al menos te queda el gustito de saber que NO le regalaste nada a nadie.

Y para los boludos que empiezan con un "eeeeeeh, te vendiste a X partido", "ahora sos un Z?" bueno, no, pelotudo, es que compraron toda la publicidad a Google y a mi no me dan un centavo, ¡Es que soy un boludo!

Mejorando el RSS Reader

No dejo de agregarle cositas aquí y allá para mejorar el lector de feeds de los Links de Viernes, o LinksDV como lo rebauticé hace poco, el sábado pasado programé y subí una funcionalidad que recordé Google Reader había eliminado hace rato, antes de matar el reader, era la de poder leer links que recomendaba tu gente amiga.

Pensando en combinar la funcionalidad de LinksDV, donde uno puede ver los Links publicados por amigos en una tab separada, y donde uno puede seguir o ser seguido como en cualquier otra red, pensé en sumarle esto para los "Favoritos", algo que muchos usamos para trabajar.

Por ejemplo, tengo Tecnogeek donde escribo notas de tecnología junto a Matías, a veces uno encuentra 10 notas pero tiene tiempo para escribir 2, el otro tiene tiempo para escribir pero no para buscarlas, listo, marco 10 favoritas, ambos las vemos y usamos como fuente esa colección de material. Trabajo compartido que funciona.

A veces no tenemos ganas de hacer mucha búsqueda y preferimos el "filtrado" de los colegas, ahí está, lo tenemos listo. Al igual que hasta ahora cada post puede luego ser enviado a los LinksDV para votación del pópulo y así cierra el círculo.

Pero esta es tan sólo una de las tantas cosas que se pueden hacer, ahora quiero ver qué esperarían uds. Se que muchos ni se acercaron a probarlo, también que carezco de maquinaria de promoción. Es obvio que yo doy mucha menos confianza que algo hecho afuera

Como ya hice varias veces, abro la consulta para todos ustedes que son los usuarios potenciales o reales de la herramienta, se aceptan sugerencias aunque no todas pueda hacerlas (soy un sólo developer con menos de una hora por día disponible

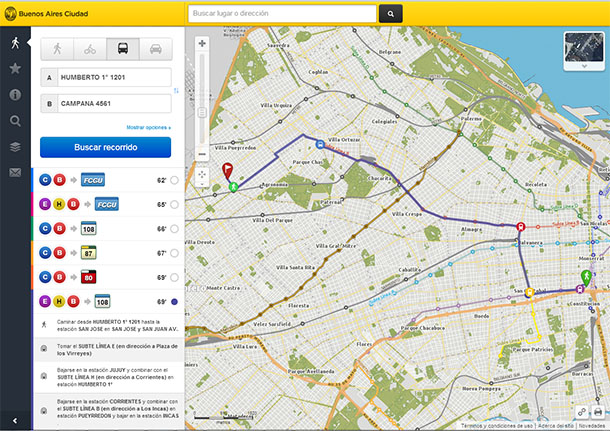

Mapa de Buenos Aires 3.0

Hace casi ocho años había publicado una nota sobre un sitio al estilo de Google Maps de la Ciudad de Buenos Aires, eran otras épocas y se veía que no había fondos para mantenerlo, dos años después lanzaban la última versión de ese equipo de trabajo, la 1.5 y era bastante probable que nadie siguiese con semejante proyecto debido al cambio de gobierno (entraba Macri, salía Telerman).

En esa segunda nota hice un pedido abierto para que lo mantengan y mejoren, al fin y al cabo era 2007 y Google Maps no parecía tener ninguna intención de sumar a Buenos Aires entre sus mapas, en 2008 seguíamos esperando por Google y creo que fue ese mismo año que empezamos a tener mapas locales en el sistema de mapeo del buscador.

Aun así hay muchas graves falencias en dichos mapas, la más básica: el transporte público. Pero claro, nadie conoce Buenos Aires tan bien como los mismos porteños y el sistema del Mapa de Buenos Aires pasó a otras manos que, porque conozco a varios adentro del área digital de la ciudad, llevó mucho tiempo unificar y controlar qué había, qué faltaba, cómo estaba hecho y aun así luego de varios años el mapa empezó a retomar su camino.

Hoy, luego de probarlo por primera vez en años, puedo asegurarles que es mucho mejor que lo que ofrece Google (aun usando la versión nueva de Google Maps) , es rápido, funciona bien y tiene cientos de capas de datos importantes para los que vivimos aquí que no posee el buscador (no se cuando empezará a robarle toda la data

Para darles un ejemplo, a la hora de calcular una ruta para ir de A a B te la puede calcular a pie y en auto como cualquier sistema de mapeo, pero también en transportes públicos. Así es muy fácil calcular con qué colectivo ir de un punto a otro, con cual combinarlos, donde pasan, donde tomarlos , elegir de varias opciones la que más nos convenga. También está la opción para ciclistas que te marca caminos en bicisendas y ciclovías que tanto promueve el gobierno local (yo insisto, ni en pedo voy al centro en bici chivando como un cerdo a laburar

Lo que más me sorprendió es lo prolijo y rápido que está, normalmente estos proyectos fracasan en la implementación, este no es el caso, ya no creo que quede nada del código original pero lo bueno es que aprovecharon las tecnologías más nuevas para hacerlo funcionar como se debe. Mucho Javascript y CSS, HTML5 y toda la bola que en Chrome, Firefox e IE10 anda excelentemente bien así que estimo que hubo un laburo de testeo bastante importante para llevarlo a todas esas plataformas.

En el caso de móviles lo probé en una tablet con Android 4.1 y Chrome y anda como el traste mostrando sólo una franja del mapa, en Firefox Beta se veía al menos completo pero muy baja performance, curiosamente en BlackBerry 10 funcionó mejor que en los otros dos

Ahora bien, le faltan los usuarios, uno tiene la costumbre arraigada de usar Google Maps como para cualquier cosa googleable, una costumbre difícil de sacar, para colmo mucha promoción que digamos no le han dado, una boludez porque tanto esfuerzo hay que promoverlo de alguna forma y... hey... mis impuestos lo pagaron, así que prefiero usarlo no sólo por eso, porque brinda mejor información.

Este post no es un chivo, es más bien una rectificación y un recordatorio, que una vez dicho algo en el blog no significa que quede en el olvido, jejeje

Ya se, Macri es el cuco y mata bebés para bañarse en su sangre, pero esto no lo hizo Macri, lo hicieron los pibes del GCBA que se la pasaron laburando, estaría bueno que pasen luego por aquí a contar cómo fue, que usaron y que APIs estan disponibles para usar desde afuera o crear apps propias, se que las hay y son públicas.

Instalar software como una tortura innecesaria

El otro día tenía que comunicarme con alguien usando Skype, no es una aplicación que use todos los días pero era bastante buena, bah, al menos desde el celular me venía genial cuando estaba en el exterior para realizar llamadas como si estuviese por aquí.

Pero he aquí que el software para PC, ya antes de ser comprado por Microsoft, tenía algunas particularidades insufribles, la principal de ellas era la negativa sistemática del programa a ser cerrado. La obsesión del desarrollador para estar siempre ahí ocupándote memoria y recursos contra tu voluntad era irritante.

La compra por parte de Microsoft le sumó algunos detalles más, primero la fusión de MSN con Skype, algo que nadie necesitaba

Smooth Criminal

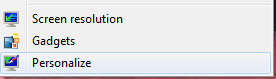

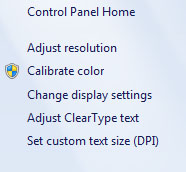

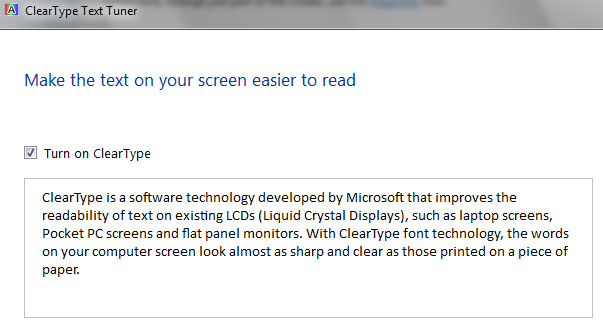

Hoy con el cambio de estilo del blog varios usuarios notaron que la tipografía se veía "recortada" medio fea, ¿qué estaba pasando? pues bien, los usuarios con este problemita eran todos de Windows, algo raro por aquí porque uno dice ¿no es que siempre anda todo bien ahí? Resulta que investigando encontré el problema: ClearType

Microsoft le agregó hace un buen tiempo esto a la Windola pero no siempre está activado, el ClearType suaviza las tipografías y hace que se vea todo más cool y no tan recortado, pero mucha gente no lo tiene activado (ignoro por qué) y cuando entra a un site con una tipografía diferente a las tradicionales todo se ve como el traste. Si te está pasando a vos en este momento en este blog, aquí la sencilla solución:

Botón de la derecha en el desktop y al final de la ventanita que te aparece está la opción "Personalize" (en el idioma que tengas tu windola, claro):

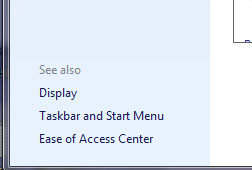

Allí verás las opciones para el wallpaper y todo eso pero abajo a la izquierda tenemos "Display" desde donde accederemos a otras opciones:

Allí le dan a Adjust ClearType text:

Y dentro de la opción lo seleccionan ¡así de fácil!

El cambio es casi inmediato y podrán ver las tipografías con los subpíxeles que no estaba mostrando. Para pantallas de LCD es ideal usar esto activado.

Lo que se veía así:

Debería verse así: