Categoría: Informatica

Verificación de edad en sistemas operativos, y la función que no le sirve a nadie

Imaginen esto: un legislador en medio de estado de conmoción violenta luego de un enorme saque de merca decide que, para ganar a su electorado en la próxima elección, debe montarse en un huevo a todos los developers del mundo con una medida que no resuelve ningún problema y que sólo molestará.

La sobreactuación política "por los niños" no es algo local, es universal a todo occidente, es una mentira, un acto de mera hipocresía, una concesión a lo más estúpido del electorado, mientras niños son abandonados, violados, cagados de hambre, lo único que estarán dispuestos a hacer es sobreactuar sobre un tema que no resuelva absolutamente ninguno de los problemas.

Para ello qué mejor que tirarle el problema a otro, en este caso: la edad de quien instale un sistema operativo.

El acoso de los bots

A escondidas de todo webmaster hay una enorme red de robots dispuestos para acosar el trabajo diario, una nefasta red de bots que buscan vulnerabilidades, ya les he contado mucho al respecto.

Anoche doy de alta un subdominio, al minuto de darle de alta el certificado de seguridad de Let's Encrypt apareció el primer bot desde un proveedor francés, no había publicado el subdominio en ningún lado, sólo generé el certificado de seguridad y automáticamente estaba escaneando si había algún dashboard, algún gateway de pagos, algo que infectar.

Y este es uno de los tantos ejemplos, Internet es hoy un lugar extremadamente inseguro para tener un sitio web y no saber del tema.

Noto Color Emoji - Tipografía de emojis

Se que es un tema irrelevante para la gran mayoría, pero hasta hace poco la única forma de crear emojis en una PC era utilizando los sets de imágenes que el sistema operativo provee. No había una tipografía que tuviera los emojis para usar en cualquier tipo de contenido.

De hecho, en la mayoría de los editores gráficos si querías poner un emoji con cualquier otra tipografía, ej: con Photoshop, salía cualquier ícono de verga, que por ahí era una versión super simplificada.

Pues buen, los de Google parece que se encontraron con el mismo problema y crearon una tipografía para tal efecto: Noto Color Emoji.

Guía de Acestream 2026

Bueno, luego del posteo del otro día es hora de hacer uno actualizado de Acestream para novatos y curiosos, el último fue hace 9 años, así que es hora de darles una actualización.

Acestream es una red p2p para streamings, es decir, para ver cosas en vivo que, de otra manera, o no están disponibles en tu país o requieren una suscripción que posiblemente no puedas pagar.

¿Es piratería? No importa, en algunos países es ilegal, en otros es totalmente legal (al menos ver contenidos), aquí no vamos a discutir eso. Empecemos.

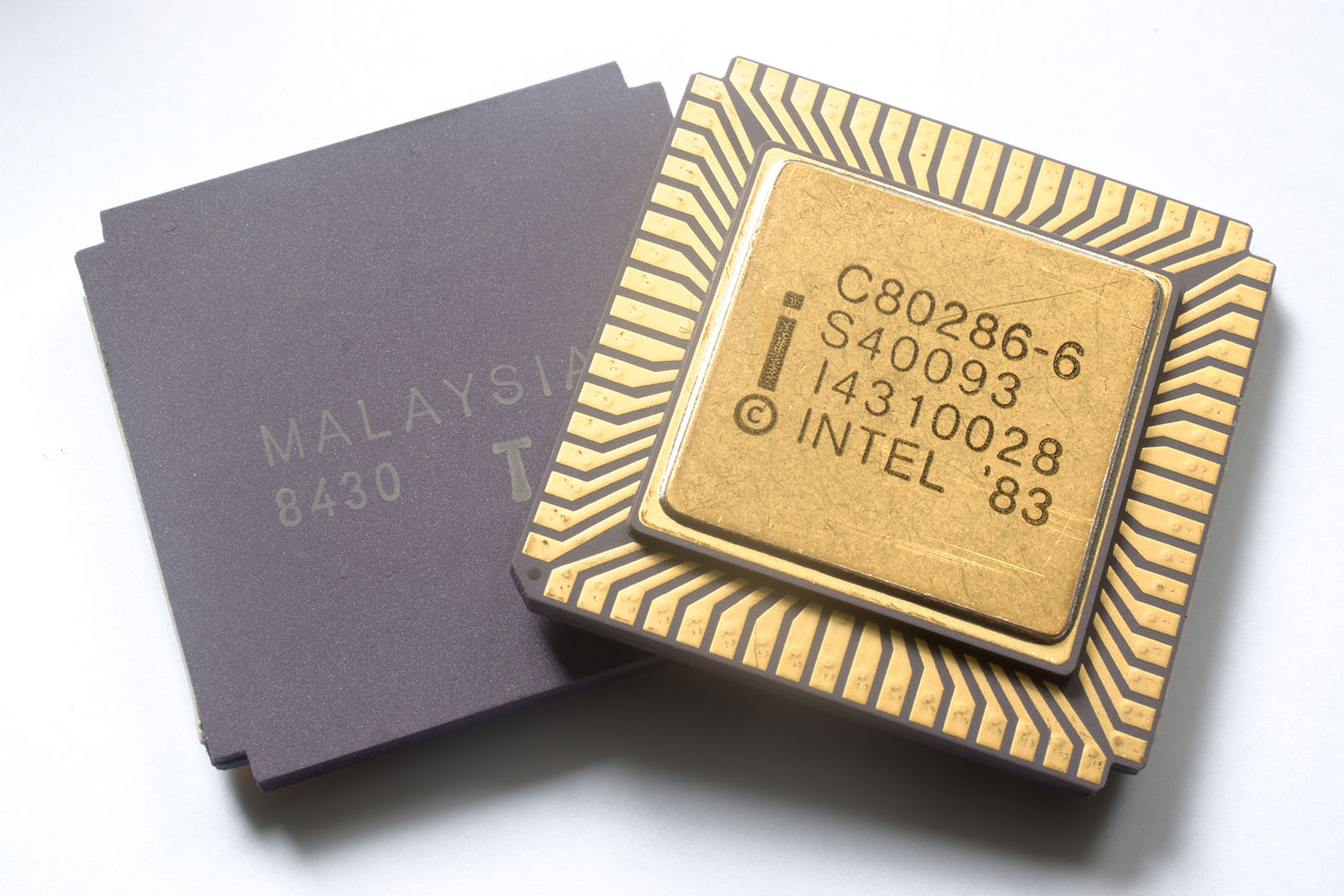

80286 mi primer PC

He hablado en este blog de procesadores muchas veces, pero por alguna razón nunca hablé en detalle del 80286, procesador ahora olvidado, pero que fue el de mi primera PC, un salto enorme desde la XT original, aunque todavía incompleto.

La 286 fue la primera PC accesible de 16 bits (la Texas no cuenta, estaba "capada"), no es que se aprovechara completamente, de hecho, el MS-DOS era una porquería para sacarle ventaja alguna, pero para aquellos primeros momentos míos como programador fue una bestia de máquina.

Cuando Internet se llenó de artículos SEO+AI y terminaron de suicidarse los blogs

Lo noto principalmente en los medios españoles, los que más burdamente adoptaron, casi como adicción, la redacción automatizada orientada a otras máquinas.

La estructura es ilegible, es SEO puro, algunos creerán que los iletrados actuales pueden leerlas más fácil así, pero para mi se torna insufrible y cierro automáticamente la pestaña donde esté.

¿Qué tienen en común? Títulos, muchos títulos innecesarios, hacen una combinación de SEO+AI SEO que no tiene sentido para un lector humano.

El resultado es la muerte de la blogósfera en español y un modelo de negocios que no tiene futuro.

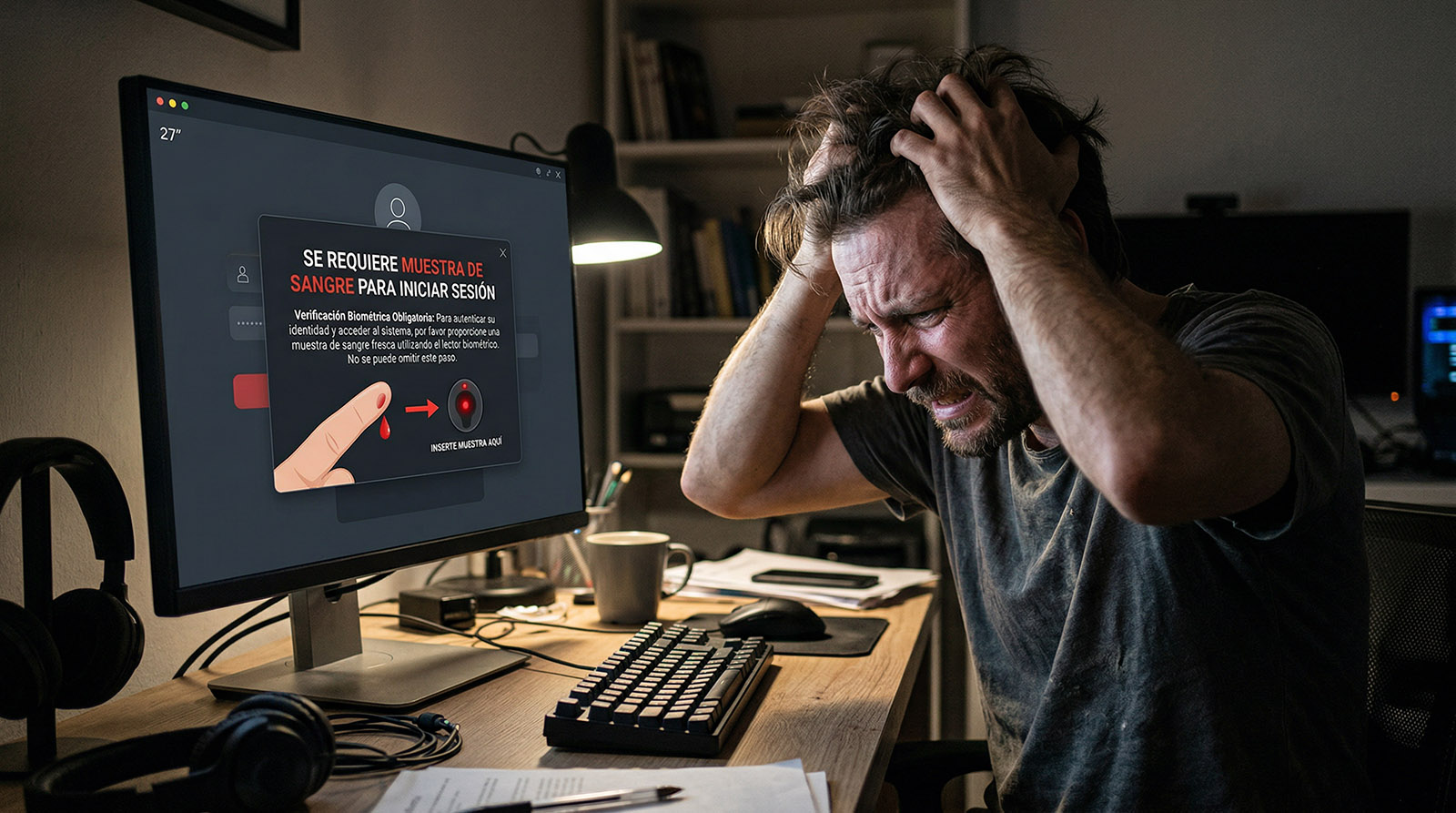

El "virus gallego" hecho realidad con ClickFix

Los ataques ClickFix son uno de los tantos métodos por los cuales uno puede caer víctima de algún scammer en Internet y perder toda la información valiosa que tiene, por ende cuentas bancarias, correo, etc.

Lo que tienen de interesante estos nuevos métodos es que, ya que es difícil infectar una computadora por medios informáticos exclusivamente, apelan al usuario para que se infecte a sí mismo.

La primera reacción que todo nardogeek lector de este blog tendrá será un "eso a mí jamás me va a suceder", pero no sólo ese exceso de confianza puede ser un error: lo más probable es que un familiar tuyo SI caiga en la trampa.

El abandono de las apps útiles: Google Maps

En estos últimos meses/año las grandes empresas de tecnología sólo están concentradas en una cosa, una única y ya aburrida cosa: AI, Inteligencia Artificial.

Esto implica que el 200% del esfuerzo de cerebros y talento esté enfocado en eso y nada más que eso. El resto de las cosas están completamente abandonadas y el deterioro se nota cada vez más cuando realmente las necesitás.

Mi última mala experiencia fue con Google Maps y no es poca cosa, millones de personas usan la aplicación para poder ubicarse y guiarse.

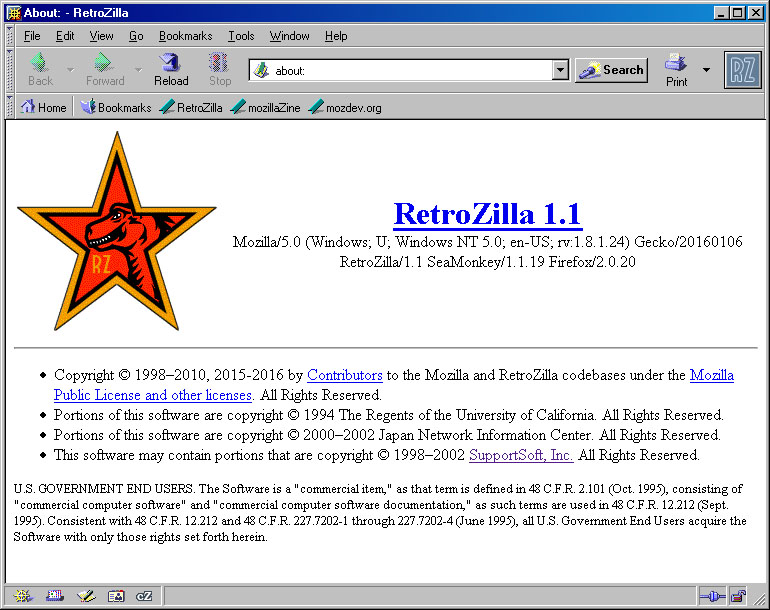

Retrozilla - Un Firefox para tu vieja PC con Windows 95

La semana pasada les hablaba de nuevos browsers, ahora voy con algo en la dirección opuesta: retro browsers.

Seguramente si no andan en lo retro un programa como Retrozilla no sea muy útil para ustedes, pero si tienen una vieja PC con un Windows muy viejo que usan para juegos retro (o inclusive algún trabajo) y esas cosas no les vendrá mal.

Uno de los "problemas" de las PCs viejas es que ya no se puede navegar con los browsers que traían, la razón es que los certificados de seguridad que usaban ya están vencidos, pero un loquito tomó un Firefox viejo y le puso todo aquello que faltaba para funcionar al mínimo.

¿Tiene sentido un nuevo browser?

Estamos terminando el primer cuarto del siglo, la "batalla" de browsers de antaño quedó en el pasado porque uno sólo ganó el 90% del mercado... una vez más. Pero ese ni siquiera es el problema sino el hecho de que Internet se desintegró y la "gente" ya no navega en sitios web.

Google decidió destruir Internet y con todo su poder y "sabiduría" no sólo aniquiló la forma en la que la gente se comunicaba, además le otorgó el poder total a un grupo minúsculo de corporaciones para que decidieran qué es Internet por cada una, Meta, X, Amazon, TikTok y la propia Google, jardines enromes y cerrados que casi no interactúan entre sí.

Ante ese escenario, de pronto y sin pensarlo, aparecen nuevas empresas queriendo rehacer y comenzar de cero con... browsers! Pero ¿Tiene sentido? ¿Para qué servirían? ¿Quién los usaría? Y no me refiero a nosotros, manga de nardos que le llevamos la corriente a todos, sino al público en general ¿Por qué mi madre instalaría un browser si ni siquiera sabe qué es?