Categoría: Tecnología

La Tecnofemenina Voluntad II

Hace exactamente seis años escribí una teoría no tan descabellada que tenía, La Tecnofemenina Voluntad, la idea de que los avances tecnológicos y de gadgets en general tiene que ver más con el consumo aprobado, autorizado y promocionado por las mujeres y no por los hombres.

A diferencia de lo que habitualmente creemos no somos los hombres quienes decidimos el éxito ni la compra. Todo hombre acompañado de una dama sí o sí necesita autorización de esta, al menos dentro de casa, porque vieron como es la cosa, puro machistas pero al final, el sexo decide.

Así que ese nuevo TV de LCD, ese iPhone, ese iPad, todo eso dependió y dependerá siempre de la autorización, a regañadientes o con buena voluntad, de la dama. ¿los "forever alone"? bueno, es una masa importante de compradores de tecnología, pero al final de cuentas "todos quieren

Es obvio que lo mío es una idea tirada al aire, no tiene valor de teoría siquiera, no estoy planteando una hipótesis y no me baso en una estadística confiable de hechos como para marcar una tendencia, es una opinión personal basada en lo que veo y eso puede estar viciado de parcialidad, pero encontré una fuente que me está dando tal vez un poco la razón...

Ella dice que viene Apple

Y los macosos hipsters de pronto son nac&pop

No lo digo yo, lo dice "ella"

Me resulta -extremadamente- curioso ¿Apple ensamblando en Tierra del Fuego? o Cris sabe algo que todos nosotros no sabemos (que es probable porque ella se maneja en un nivel taaap taaaaap) o tan sólo harán lo que muchos estimamos que se hace con la mayor parte del "producido en la Argentina" de TdF: el producto viene tal cual de China y aquí sólo le agregan la caja y el manual, ah, y el adaptador a nuestros enchufes

¿uds. que creen?

La estafa de los SMS Premium que nunca solicitaste

Hace unos días iba a pagar mi cuenta telefónica, me llegó la factura, la abrí ¿tanto? bueno, si, soy de gastar dinero en hablar por trabajo, en mensajes, en megabytes que cada tanto se me pasan, pero he aquí que no todo en el resumen me cerraba.

En medio de mis consumos había una pequeña selección de mensajes de texto que se iba del rango normal: cada uno costaba $6

¿Cómo? así es, había mensajes que me estaban costando más de la cuenta, así comencé a enterarme que me estaban "llegando" SMS Premium y me los cobraban como si los estuviese disfrutando, pero he aquí un problema, no sólo nunca me suscribí a nada si no que ¡ni siquiera llegaban! A continuación les cuento de qué se trata y por qué hay que estar atentos a esta estafa.

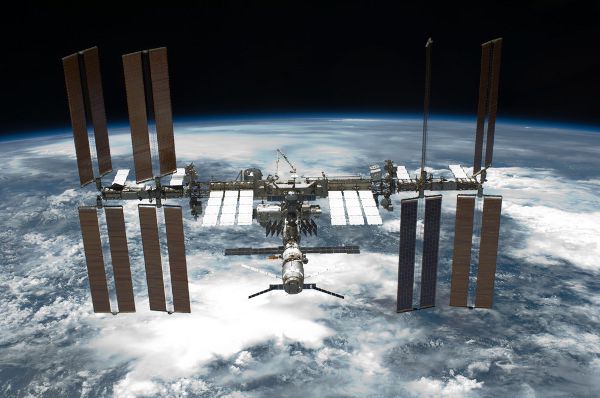

El primer cohete comercial en ir a la ISS

Hasta hoy los "proveedores" de provisiones de la estación espacial internacional (ISS) eran los cohetes Soyuz rusos. Un diseño de los años 50-60 que ha ido evolucionando pero de tan seguro y efectivo que es se sigue utilizando. El transbordador espacial de la NASA ha sido jubilado y hoy por hoy lo único que alimentaba a la ISS era el antiquísimo rival soviético.

Esto me hacía preguntar ¿quien ganó la carrera espacial despues de todo? pues la economía parece. Hoy se lanzó uno de los cohetes de SpaceX con la cápsula Dragon que abastecerá a la ISS. ¿que tiene de especial? pues bien, que es un proyecto totalmente privado y esto marca fuertemente las próximas décadas de exploración espacial.

Hasta ahora la mayoría de los cohetes son construídos por contratistas pero en base a coordinación y especificaciones de organizaciones estatales, las empresas privadas ya habían empezado en 1999 a lanzar cohetes como la empresa Sea Launch que desde una plataforma marina utilizan cohetes Zenit rusos para enviar satélites privados, de telecomunicaciones y control de clima, coordinados por Boeing y sumando a empresas de Noruega, EEUU, Rusia y Ucrania.

SpaceX fue fundada en 2002 por el fundador de Paypal, Elon Musk, y el fin es justamente proveer tanto a clientes privados como a la NASA en ese vacío que tendrá hasta que posea un nuevo lanzador propio... si es que eso sucede alguna vez, es decir, no sólo subir satélites si no ir un paso más allá en alcance y posibilidades.

El cohete lanzado hoy es el Falcon 9, del cual hablé hace un par de años cuando tuvo su primer lanzamiento exitoso, y ahora envía a la cápsula Dragon C2+ que será la primera cápsula comercial en encontrarse con otra nave y enlazarse mutuamente.

Obviamente es la NASA el cliente de SpaceX, desde la salida del Discovery no han tenido cómo llegar sin llamar a los rusos. El costo es una de las características de esta nueva nave y la flexibilidad de un proveedor externo dejan ver, en mi opinión, el sistema burocrático de contratistas que tienen en EEUU y que los fue llevando a un estado bastante lamentable. El sistema de contratos y proveedores con precios ridículos evidentemente agotó el presupuesto de la NASA que ahora ha recibido más recortes que cualquier otro sector. Curiosamente el de defensa funciona exactamente igual, con sobreprecios ridículos, pero no le pasan la tijera de los recortes nunca, sigue ahí recibiendo miles de millones más.

Todavía la cápsula Dragon tiene que demostrar que vale la pena, tiene que engancharse a la ISS, no romperla en el intento y volver para ser reutilizada, si todo está óptimo tendrán luz verde para ser los nuevos proveedores de provisiones en la estación espacial, si no, seguirán los rusos con la tarea.

Motores a reacción

Me gustan los aviones, eso ya algunos lectores lo saben, pero además me gusta la ingeniería y si hay algo interesante para mí son los motores a reacción, pulsorreactores, cohetes, ramjets, scramjets y toda la variedad de dispositivos para ir cada vez más lejos y más rápido.

La idea de utilizar un chorro de gas o aire para empujar una máquina es antiquísima, desde los primeros intentos griegos con el vapor, que ni comprendían, hasta los chinos desarrollando la pólvora en plena búsqueda de un elixir para la inmortalidad, al siglo XX donde todo explotó para mejor y se pasó de los motores a pistón a los reactores en tan sólo 35 años.

De ahí en más fue todo evolución, hoy por hoy la tecnología se divide en altísima eficiencia y altísima potencia, tratando de que congenien de la mejor manera en motores super potentes y eficientes para poder llegar más lejos.

Pero ¿cómo funcionan? ¿son todos iguales? me puse a leer un poco para explicarles y resumirles la historia de cada uno y los principios básicos de funcionamiento...

Airbus A380 en Buenos Aires

Ayer fue un día distinto y especial para mí, mi nardogeekismo hacia la aviación recibió el sopapo que esperé durante toda una vida, sí, conocer uno de los más grandes y mejores aviones construídos alguna vez, en primera persona.

Arribó al aeropuerto Pistarini de Ezeiza el Airbus A380, increíble y bella máquina de 500 toneladas el cual es el avión de pasajeros de mayor capacidad del mundo y no una excepción, sino un avión que está vendiéndose muy bien y tiene muchos pedidos (normalmente las cosas raras apenas logran 10, estos van por arriba de 70 entregados).

A continuación, fotos, videos y todo lo que pasó ayer y que tanto me apasiona

El peor lugar para un choque: el espacio

Obviamente en órbita no tenemos cómo llamar al auxilio mecánico ni menos el seguro que te cubra por un accidente, pero para colmo los choques no son entre dos naves tripuladas, por lo general el mayor riesgo es contra basura espacial que nosotros mísmos fuimos dejando en órbita.

Hace un par de días los tripulantes de la Estación Espacial Internacional (ISS) tuvieron que meterse a las apuradas en la cápsula de escape porque se aproximaban restos de un viejo satélite Cosmos ruso.

La probabilidad de impacto era alta y la ISS no tiene muchas chances de maniobrar, sus 450 toneladas de masa, 108 metros por 72, lo hacen un objetivo muy cómodo para cualquier cascote espacial, está fácil en su órbita entre 376 y 398 kilómetros, es el área donde muchos satélites pasean, muchos de los cuales no estan activos.

El viejo satélite pasó a 23 kilómetros y considerando lo grande y espacioso que está todo ahí arriba, eso fue MUY cerca, una cápsula Soyuz es la nave de escape que nada asegura que soporte un impacto, pero al menos puede maniobrar más que la ISS.

Actualmente trabajan en la estación 6 astronautas, dos norteamericanos, tres rusos y uno europeo y tuvieron que esperar allí el paso de los restos de satélite.

Pero no es la primera vez que pasa, el estar allí arriba es, sin dudas, una profesión de riesgo, hace pocos meses, en Junio del año pasado la basura espacial pasó a tan sólo 260 metros!!!! Lo interesante es lo poco que se comentan estas casi-colisiones y no es difícil considerar el daño que podrían provocarle a la ISS ya que las velocidades relativas suelen ser tan elevadas como 20.000km/h para que se den una idea. Puré de ISS.

Por lo general la basura espacial concluye su camino en la atmósfera desintegrándose, pero a veces es lo suficientemente fuerte como para llegar a tierra

Via Slashdot

Motorola RAZR, review en Tecnogeek

Hey, ¿hace cuanto no posteo un mini-post? acá ta, hice el review del Motorola RAZR, el nuevo, no el viejo clásico si no la nueva versión, para aquellos interesados en el review y que me habían preguntado si lo iba a hacer, ahí lo tienen! click en el título y van.

La meseta no es la caída

El otro día estaba leyendo un artículo de tecnología que me llamó la atención por su dudoso razonamiento, la idea era básicamente "como las ventas de un producto X ya no crecían tanto, éste ya comenzó a morir".

En un producto que se consume y se agota, si se deja de vender, obviamente hay un problema, pero en un producto como un automóvil, televisor, una computadora o una consola de video juegos, no tanto... porque perdura y hay que medirlo al largo plazo (hoy en día largo plazo es... 3 años).

El caso en particular del artículo es bien ridículo, dice que 2012 es el comienzo del fin para las consolas de videojuegos, como se imaginarán, el planteo parte del New iPad como "motor" de esta supuesta decadencia y por parte de las estadísticas que muestran que la venta de consolas se está "amesetando".

Ahora bien ¿acaso salieron nuevas consolas de videojuegos? nop, la base de usuarios se estabilizó, pero no se perdió, ¿alguien que tiene una PS3 se va a comprar otra? ¿para qué? sigue usando la que tiene hace años! la XBox 360, 6 años en el mercado, sigue sirviendo.

Para nardogeeks que les guste discutir el tema, mi opinión al respecto de esta venta de humo por buscar al próximo "único"

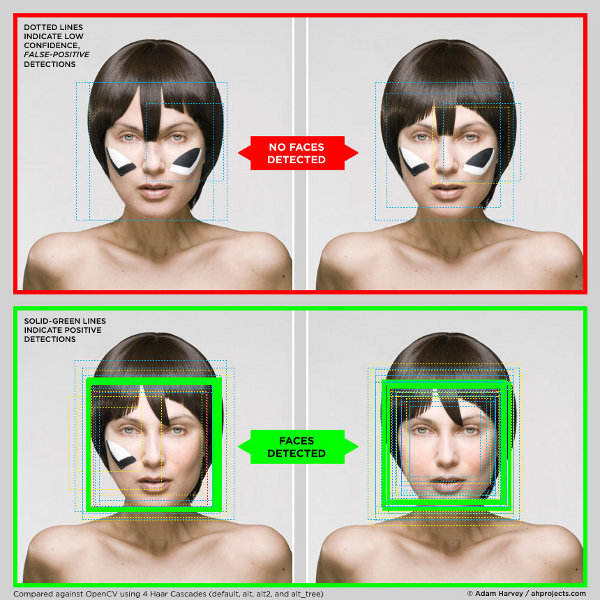

Camuflaje de rostros

La identificación biométrica da un poquito de miedo a muchos, no es para menos, que nos persigan sistemas por todos lados, cámaras de "seguridad" usadas para seguimiento, gobiernos con dudosas intenciones, funcionarios corruptos y un largo etcétera llevan a temerle un poco, y justificadamente, al reconocimiento de rostros.

Pero no es fácil safar del reconocimiento facial, las proporciones y la ubicación de las características típicas de un rostro son una firma parecida a la de una huella dactilar, la distancia de ojos, nariz, cejas, boca, es siempre la mísma y si bien no es tan única como la huella dactilar es bastante fácil acotar una búsqueda gracias a estos valores.

Pero salto en el tiempo y me voy a las guerras pasadas, hace más de 60-70 años a alguien se le ocurrió que podía confundi a los submarinos enemigos con un patrón de diseño de camuflaje que confunda la dirección y forma en la que se movía el barco. Considerando que los torpedos de esos primigenios submarinos no eran precisamente una maravilla tecnológica, era el capitán del submarino el que debía "calcular" a ojímetro y con algunos parámetros básicos hacia donde disparar.

Si el barco se movía para un lado el disparo debía ser más adelante de su posición actual, el torpedo era rápido pero no tanto, así que en algún punto sus trayectorias se cruzaban. Si se podía hacer esto más difícil, desde el punto del vista del capitán del barco, mejor, así inventaron el patrón Dazzle.

Al artista Norman Wilkinson se le ocurrió que ya que un barco era imposible de ocultar ¿que tal confundir al que le apuntaba y hacer difícil calcular hacia donde se movía y el tamaño/forma que tenía?

Bueno, pasaron 60-70 años y ese Dazzle ya no se usa en barcos, es imposible defenderse de un submarino actualmente porque ya no se usa el ojo para apuntar un torpedo, no hace falta y las tecnologías cambiaron muchísimo.

Pero... ¿que tal si confundimos a las cámaras de seguridad? no puedo sacarme los ojos de donde estan pero sí puedo... ¡hacerle creer a la cámara que los tengo en otro lado!

A partir de hardware como el Kinect muchos han empezado a experimentar con este tipo de software y darse cuenta del potencial tanto para hacer cosas buenas como malas ¿cómo hacer para no ser detectado? pues bien, cambiar el patrón de nuestro rostro, peinado y maquillaje podrá ser la moda del futuro ¿no les parece?

CV Dazzle es un proyecto que está planteando esto, nacido en la Universidad de Nueva York el planteo es interesante, primero que nada saben que los anteojos de sol, muy usados para engañar sobre el aspecto de uno, son detectados por estos sistemas, usar máscaras es ilegal en muchos lugares, pero el maquillaje y el peinado son modas aceptadas.

De esta forma, entendiendo cómo funcionan los algoritmos de detección de rostros, se puede inventar un patrón de maquillaje que sirva para confundirlos y... ¡funciona!

Lo bueno es que disponemos de varios programas para testearlo, un ejemplo es el que siempre uso yo, el Picasa. Más allá de la versión web para competir con Flickr los de Google tienen su software para organizar fotos que todavía utilizo, el Picasa tiene una funcionalidad de detección de rostros que anda sorprendentemente bien, es increíble ver como agrupa a tus amigos, algunas veces se confunde, pero si las fotos son claras, acierta siempre.

Lo interesante de los diseños y patrones es que descubrieron que los diseños más locos y ridículos no funcionan, si no los más suaves que le impiden detectar al algoritmo ojos en una cara confundiéndolo, por ende son "usables" en la vida real sin necesidad de llamar demasiado la atención... aunque un poquito lo hacen

Más info en CVDazzle y Whiskypedia