Nada que ver, pero son las 08:10 y figura que este post fue publicado a las 09:00. Está mal la hora del server?

El acoso de los bots

A escondidas de todo webmaster hay una enorme red de robots dispuestos para acosar el trabajo diario, una nefasta red de bots que buscan vulnerabilidades, ya les he contado mucho al respecto.

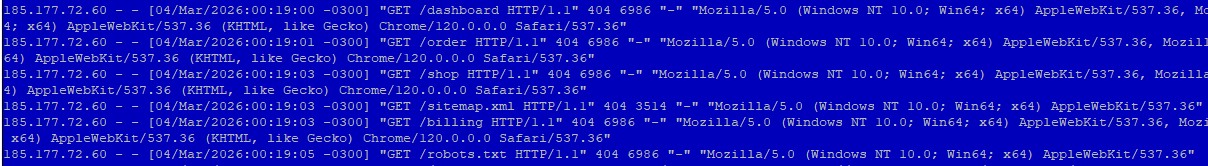

Anoche doy de alta un subdominio, al minuto de darle de alta el certificado de seguridad de Let's Encrypt apareció el primer bot desde un proveedor francés, no había publicado el subdominio en ningún lado, sólo generé el certificado de seguridad y automáticamente estaba escaneando si había algún dashboard, algún gateway de pagos, algo que infectar.

Y este es uno de los tantos ejemplos, Internet es hoy un lugar extremadamente inseguro para tener un sitio web y no saber del tema.

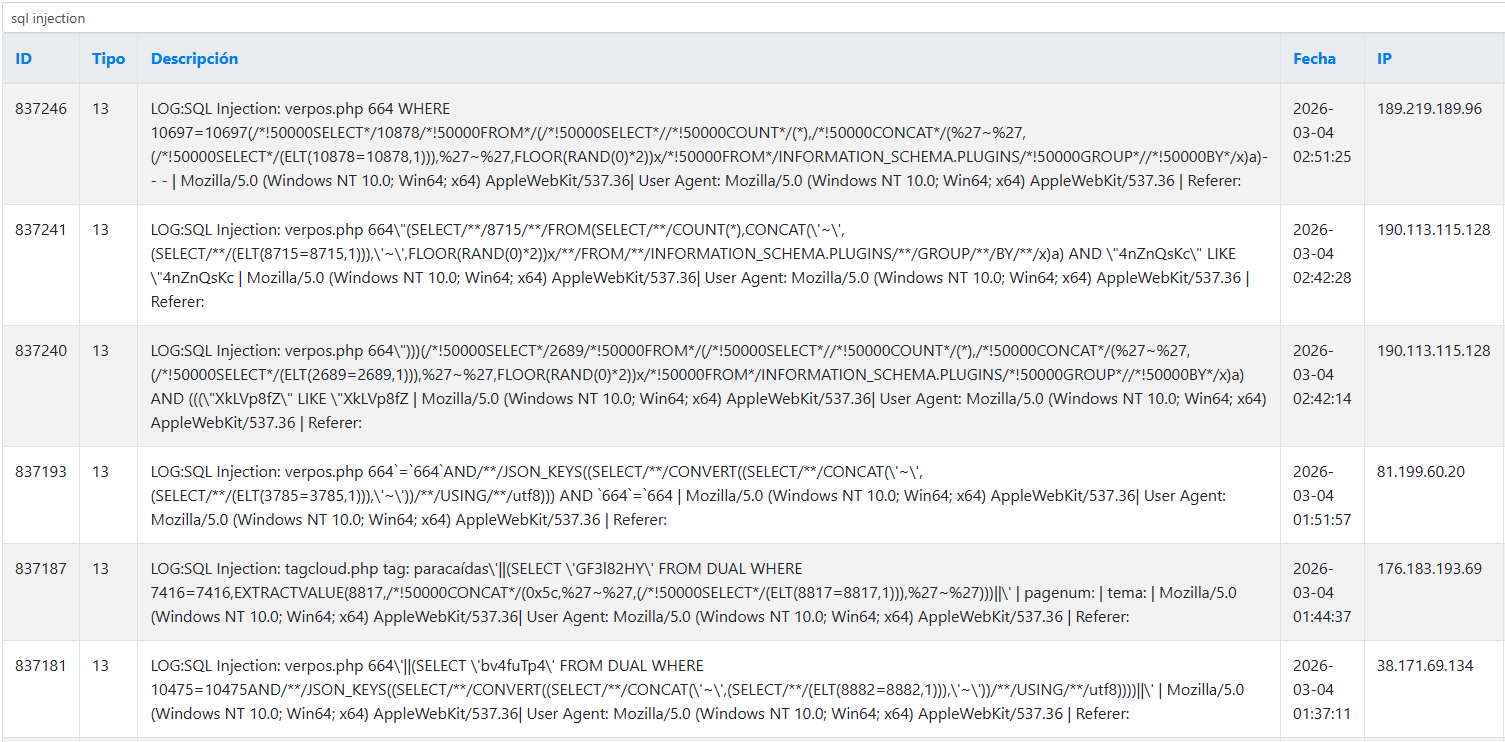

Hace unas semanas había detectado una enorme cantidad de ataques de inyecciones SQL, los mismos, repetidos, reiterados, cansinos, ya estaba podrido así que decidí analizar un poco más el tema.

Todas las entradas de variables en este blog están sanitizadas, ya sufrí algunos revientes en el pasado, así que un día me puse a corregir todo eso página por página, no son tantas y, por suerte, la abstracción de MySQL tiene un "escape" para tomar esos strings engañosos y limpiarlos.

Pero he aquí que un imbécil se puso a hacer pentesting a lo pavote y no le gustó para nada que yo le baneara los IPs que estaba usando para el ataque, así que parece que fue paseándose de servicio en servicio hasta que dio con uno que utiliza los IPs de máquinas bobas de latinoamérica.

Así como se los comenté en la nota sobre MagisTV, la mayoría de esos servicios no son "gratis" sino que con la aplicación que usás para ver contenido reutilizan tu computadora para atacar sitios como el mío, bah, más importantes que el mío, pero A VECES pequeños como éste.

De hecho, el ataque empezó justamente luego de esa nota, así que noto cierta coincidencia 😁, pero más allá de la "casualidad", lo interesante es que se cumplió exactamente lo que decía: la mayoría de los IP atacantes no provienen de grandes proveedores, hostings o países del culo del mundo, son IPs de mis propios lectores.

No es que justo sea la tuya que estás usando para leerme ahora, pero como los IP se van rotando es posible que, si baneo permanentemente esos IP, algún día vos no puedas entrar al blog.

Por suerte no soy tan tarado y tengo medio dedo de frente, así que armé una simple función para detectar esas inyecciones de SQL y baneo las IP por 12 horas, algo manejable.

Si llegás a ver, de pronto sin aviso, que te redirecciona a esta página es porque tu IP fue usado para atacar el blog y te manda ahí de prepo, me mandan un mail o me avisan por redes y listo 😅.

Interesante el hecho de que el atacante esté usando IPs latinas, no se si es lo que queda disponible de mi filtro por Cloudflare (países de mierda, proveedores enteros por ASN) o si efectivamente seleccionó una subred de botnet latina y es uno de ustedes probando cosas 😅

Ahora bien, no sólo hay inyecciones SQL, el spam de siempre fue dando lugar a otros métodos, el principal es el secuestro del server que sirve para atacara a terceros de forma masiva. Estos intentos de obtener el control del sitio muy probablemente buscan, de forma automatizada, hacerse con el control para transformarlo en una máquina boba sin que yo me de cuenta.

Si lo logran y tienen éxito es posible que pasen meses hasta que me entere sea porque mi ISP me baje el servidor o los recursos estén al tope de tanto abuso o hasta Google avise (sólo avisa de webs hackeadas y muy tarde).

El acoso es problemático, me sorpendió esto de que apenas firmo un certificado digital ya tengo un bot explorando, el tipo está viendo qué certificados se emiten y al toque manda un spider para analizar si tenés tal o cual sección, hay que admirar su persistencia.

Si lo piensan el "hardening" de una instalación se hace después de instalar, no inmediatamente, en ese tiempo preciado el atacante puede colarse en un sistema, insertar un usuario admin apócrifo y luego el webmaster "cierra" las puertas, pero con un polizón adentro.

Obviamente uno no espera esto y por eso puede ser presa fácil. No digo que sea imposible que me hackeen, de hecho, debe ser trivial de lo fácil, pero esto no es ni un ecommerce ni un sitio con información relevante, aunque, al parecer, playground para algunos que practican pen testing con este humilde blog. Así estamos.

Otros posts que podrían llegar a gustarte...

Comentarios

-

Fabio leo el blog desde mi teléfono, entro al link y dice acceso denegado. por lo que puedo entender, poco conozco del tema, es que mi proveedor de internet está infectado? No tengo ip propia, calculo que todos los clientes salen bajo la misma ip. Esto puede " comprometer" mi seguridad?

-

No tengo idea. Pásame el IP y te digo. Si el IP no es fijo por ahí lo bloqueé una vez que se usó para intentar atacar o algo. Ni idea sin el número

-

Muy interesante. Ahora, todos estos bots, spyder, son programados por una persona queriendo sacar un beneficio, no? Seguro estoy flasheando pero con la explosion de las IAs, en un futuro cercano seran las propias IAs que programen e intenten todos los metodos para infectar cada servidor del mundo? seria posible??

Otra cosa, nada que ver, Fabio que opinas del pibe que fue preso por aprovecharse de una vulnerabilidad en Aerolíneas Argentinas y obtener millones de millas de viajero y asi poder viajar prácticamente gratis por el mundo?

-

lo primero creo que ya está pasando, con supervisor humano, pero sin mucho control

lo segundo... ¿En serio vas a poner tu nombre y apellido? Es como pedir que te agarren 😁 esas cosas me causan mucha gracia porque no me hace llorar que a una empresa grande le saquen algunos mangos, pero siempre termina igual

-

Ahora si,. entendí como el orto.

Pensé que si entrabas al link y salía el cartel, es que en algún momento habían usado tu IP.

-

"No es que justo sea la tuya que estás usando para leerme ahora, pero como los IP se van rotando es posible que, si baneo permanentemente esos IP, algún día vos no puedas entrar al blog."

Habrá que empezar a visitar el blog desde una maquina virtual, eso sirve?

-

Hace tiempo ya los sitios de wordpress sufren de un ataque monstruoso. Una de las cosas más simples que me simplificaron un poco la vida fue no ponerlos en el raiz, sino en alguna carpeta como Shop, Home o lo que sea. No entiendo bien por qué, pero bajaron muchísimo los ataques solo con eso.

-

justamente porque el 99% de los ataques son scripts automáticos usados por monos, lanzan ataques a listados masivos de blogs con Wordpress y revientan todo lo que hay.

Yo uso una combinación de métodos para mitigarlos:

* Cloudflare (bloqueo el 90%, países de mierda y ASN de proveedores usados para atacar)

* Wordfence

* Sacarle un par de archivos como el de XMLRPC

* Cambiarle la url de login para que les tire 404

Con eso bajás el tráfico un montón

-

Es por useragent el bloqueo, no?

Yo uso Bromite y Opera en un Android 8 (si, ya se obsoletos) en esta IP y otra 200.16.16.x

Ya me acostumbre, hasta Wikipedia nos impide iniciar sesion. -

en parte, muchos bots usan user agents viejos y que nadie usa realmente, Chrome 60, por ejemplo, si aparecen con algo así, block directo. No voy a abrir una ventanita para un paranoico que usa browsers o plugin falopa para enmascarar su navegación 😁 es tal el ataque de bots que tengo que priorizar que el sitio siga online

pero la mayoría de los bloqueos son por ASN (proveedor), por país (países de mierda) y por ataques SQL

-

Bueh, entrando acá hoy me salió una pantallita de Cloudflare como checándome que no soy un bot (uso ProtonVPN para conexiones, a saber si eso tuvo que ver) y bueno luego vió y dijo tranqui, pasá, pero me dejó pensando.

A ver, por webs tengo un par de sitios-portafolio que no los ve ni Dios y un subdominio para un newsletter que ese sí lo monté al rapidón con WP pero la verdad no me da el cuero ya para jugar al sysadmin, soy un ignorante en todo eso ya. Pero... todos mis dominios los administro con Cloudflare y si puedo desde ahí reforzar la seguridad del acceso, decime si querés qué le toco por ahí y ahí veré cómo le hago.

-

Hace varios meses me di de alta en un proveedor de VPS baratos. Antes de probar me repasé una guía de hardening. Antes de hacer el paso de cerrar la máquina revisé los logs. No tenía ni 15 mins y había varias peticiones a posibles páginas de admin.

Son una basura total.

En fin. Cambié puertos, actualicé el sshd, ufw arriba y listo. Silencio total.

Aún con eso en las webs que subo le instalo una librería para hacer throttle a IPs según que página visiten.

El peor error sería pecar creyendo que porque uno no es conocido no hay que hacerlo. Es justo cuando más toca.