Uh ya lo posteaste! ahora te van a investigar.... como a Smaldone con lo de la Gorra Leaks y otras mas.... jajaja

El RENAPER y el Leak: la mentira de la versión oficial y 60.000 ejemplos

Casi como una obviedad, y contradiciendo la versión oficial de los hechos, se publicó un sample con unos casi 60.000 registros de personas (tomadas desde el DNI 10.000.000 en adelante, gente nacida alrededor de 1951) con todos los datos que comentábamos se habían filtrado.

La semana pasada el anuncio oficial del RENAPER hablaba de unos pocos registros y que ya habían identificado desde dónde habían salido y, supuestamente, cerrado esa vía de escape de información... pero... hubo algunas novedades...

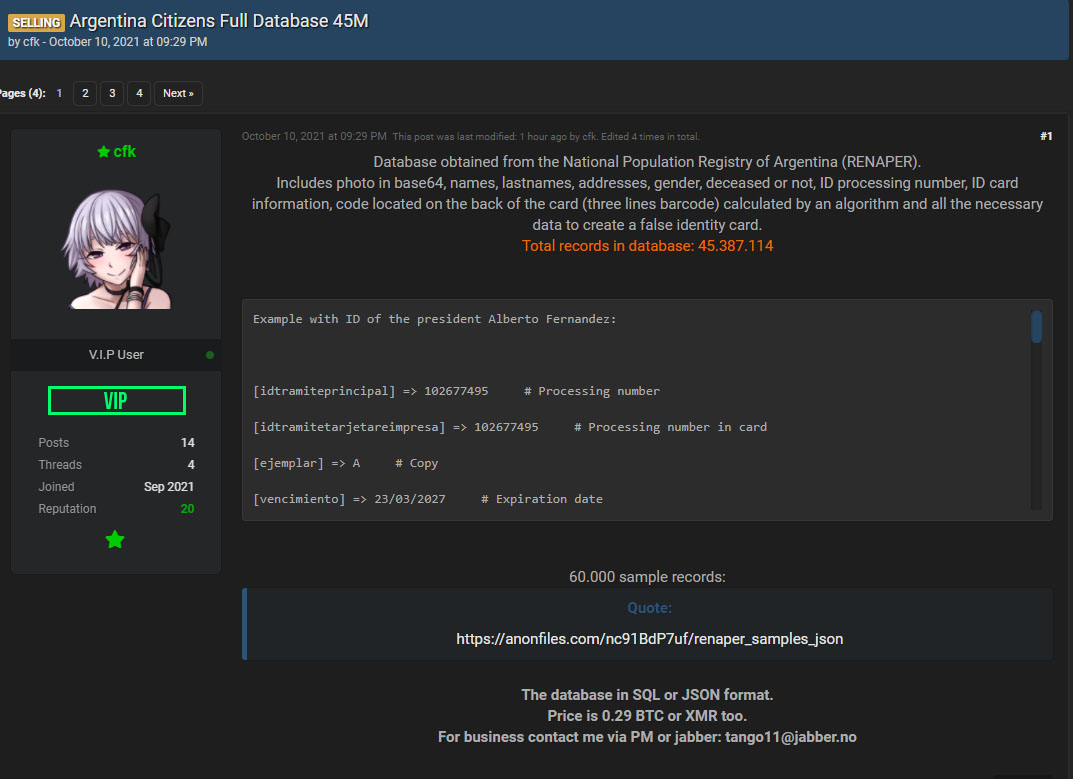

Pues bien, en un foro bastante turbio (RFmirror) el supuesto hacker (supuesto porque para mí es alguien de adentro del gobierno y no tuvo que esmerarse en conseguir la data) ofrece una base con 45.387.114 registros.

Es decir, todos los ciudadanos hasta cierta fecha estamos en ese listado.

Los campos que ofrecen son: indice, id, idtramiteprincipal, idtramitetarjetareimpresa, ejemplar, vencimiento, emision, apellido, nombres, fechaNacimiento, cuil, calle, numero, piso, departamento, cpostal, barrio, monoblock, ciudad, municipio, provincia, pais, mensaf, foto, sexo, numeroDocumento, idciudadano.

Algunos por ahí nos significan nada pero otros son más que relevantes como el domicilio actualizado (a la fecha de la filtración), la fotografía (la misma que te tomaron el día que tramitaste tu DNI), y el famoso número de trámite que muchas empresas, empezanado por bancos y financieras, utilizan como "clave" para validar identificación.

Estos datos permiten crear una versión falsa de tu DNI emulando uno real, están todos los datos, inclusive para aquellos registros que reclamen una fotografía acompañando el DNI es factible crear una imagen falsa (con algunos recursos de photoshop, claro).

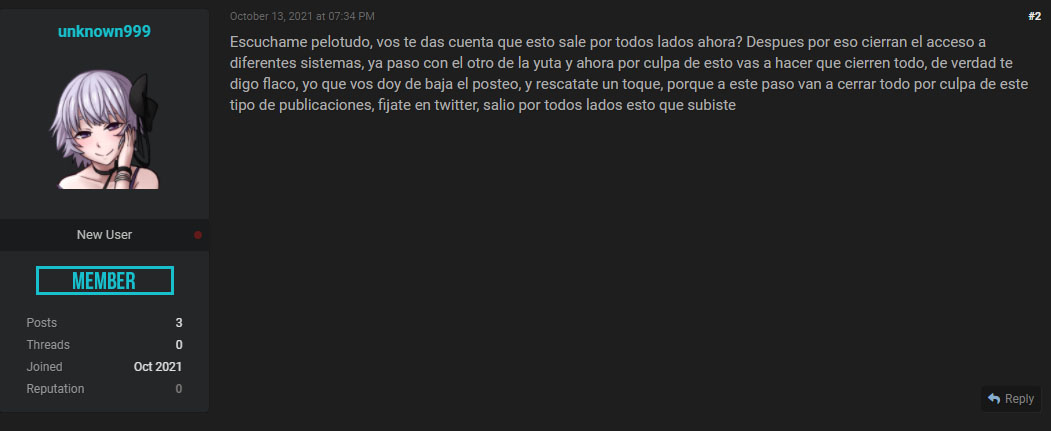

Me resultó tragicómico este comentario "ofendido" que le deja otro turbio inmediatamente abajo:

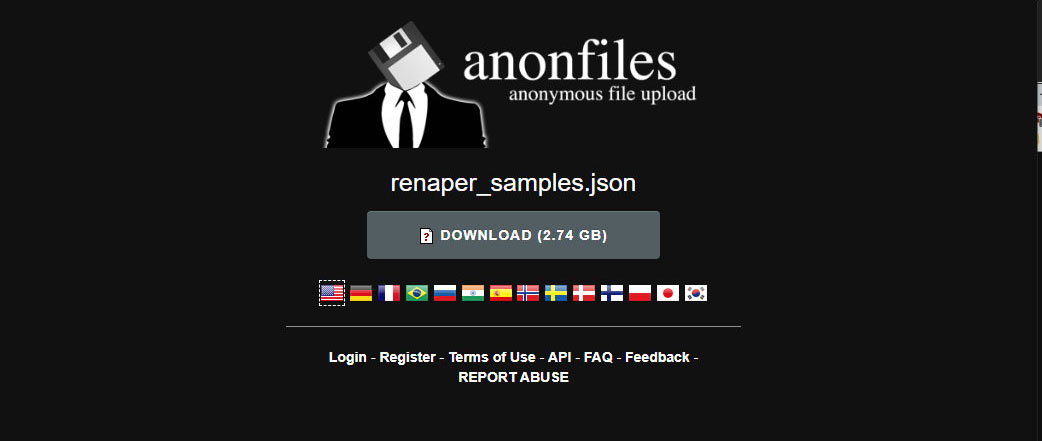

La descarga es un archivo en formato JSON que pesa unos 2.5GB, en ese archivo está todo, las fotografías están como un campo BASE64 encodeadas para poder entrar en un campo de texto.

Es bastante pesadito por cierto pero totalmente parseable e importable por cualquiera que quiera hacer un mal uso de esa información.

¿Qué va a hacer el RENAPER al respecto? La única solución viable es, a la fecha, volver a emitir todos los DNI del país, algo poco práctico y que requiere una logística importante.

Mientras tanto 45 millones de personas tienen expuestos datos cruciales sin que NADIE pueda impedir su distribución. Es un horror desde todo punto de vista.

Creo que el supuesto "hacker" está haciendo un uso político de estos datos. Es decir, no tengo idea quién es ni qué busca, pero no sólo por la proximidad electoral sino por la forma en que va "tanteando" y "probando" el escenario se nota que su intención es generar ruido, mucho ruido y uno muy negativo.

Como ya sucedió en otros hackeos gubernamentales locales usualmente se trata de un ataque interno por rencillas políticas internas, en el caso del "La Gorra Leaks" buscaron cual manotazo de ahogado acusar a personas que nada tenían que ver, pero ahora ¿Cómo van a hacer?

¿Van a buscar a otro perejil para inventarle una causa? Es hora de que el periodismo (que serio no es pero, bueno, es lo que tenemos) empiece a exponer este caso y a hacer las preguntas molestas.

¿Qué se va a hacer para solucionar esto? o ¿Se va a dejar que todo sigua igual?

Toda esta data está pública, accesible por cualquiera, y, por lo que ví y me contaron, todavía ni siquiera borraron el posteo original en el foro en el cual distribuyen estos datos.

Otros posts que podrían llegar a gustarte...

Comentarios

-

Al menos el desarrollador/DBA que quiera tener una base seria para hacer pruebas ahora cuenta con una importante para jugar a piacere

Hablando en serio, el hackeo/mal uso del WS de ReNaPer (y de varios otros que no debemos estar enterados) se da mucho por la problemática de no poder contratar o siquiera retener profesionales capacitados en éstas cuestiones en el Estado. Por supuesto éste leak lo pudo hacer un administrativo random, con mínimos conocimientos, a fin de lograr algún objetivo político, no necesariamente un super mega hacker. Pero... ¿nadie (tanto de ReNaPer como del Ministerio de Salud) detectó éste comportamiento irregular? El sistema puede ser una mierda, pero si detecto que todos los días me están consumiendo 1gb de un WS (ponele) mínimamente voy a chequear qué está haciendo el user. Lo otro es que directamente sacaron la base por otros medios, mucho más simples (hola, llevarse cintas de backup en un bolso ) y están desviando la investigación.

) y están desviando la investigación.

El punto es que en varios organismos estatales se han perdido muchos profesionales de sistemas y no hubo recambio, por lo que hasta los más simples controles (auditorias de consumo de una API, cantidad de consultas, consultas secuenciales, PEPs, VIPs, etc) no se están realizando adecuadamente o los hace un acomodado con cero ganas de laburar (y muchas menos de proteger activos digitales confidenciales).

-

Yo que el Estado, los empiezo a investigar a todos.... Smaldone, Bacaglioni, Stallman, Torvalds, Barners-Lee.... están todos en el tongo

Ahhh, felicidades por los 19 años!!!

Gracias

-

Lo más probable es que salió en un pendrive de algún desarrollador o dba que simplemente tiró un select * from documentos

No tengo pruebas, pero tampoco dudas.

-

La verdad que esa base me vendría muy bien para hacer demos a clientes de productos de enmascaramiento de datos en ambientes de testing. LOL!!

-

Parece una remake de una película de hollywood. Tantas veces pasó antes y siempre el mismo guión.

Primero lo negamos, después buscamos un chivo expiatorio, y al último cuando estalló todo y llueven los escombros reconocemos culpas. En el medio perseguimos y mandamos al calabozo a quien denuncie fallas y cagamos a palos a los que difundan noticias que "hagan quedar mal" a la administración de turno.

Después nos lavamos las manos y don Sobornetti nos salva las papas.